Índice

El mejor contenido en tu bandeja de entrada

Los procesos de autenticación han cobrado cada vez más relevancia debido a la expansión de las plataformas online de acceso de usuarios. De esta forma, estos pueden hacer uso o gestionar sus productos y servicios contratados de una forma sencilla y personalizada.

Estos sistemas de gestión de acceso funcionan de formas distintas en función de la configuración que haya elegido la plataforma o empresa. La autenticación multifactor se presenta como el método más seguro para conceder acceso, ya que requiere de la validación de varios requisitos en lugar de un único dato que puede ser robado o suplantado con más facilidad.

¿Qué es la autenticación de múltiples factores MFA?

La MFA, autenticación de múltiples factores o autenticación multifactorial es un protocolo de acceso de usuarios a plataformas basado en la entrega y validación de dos o más factores que sólo el usuario indicado puede conocer, poseer, ser o utilizar. Esto implica modelos de autenticación más complejos que el tradicional uso de usuario y contraseña.

La identificación de usuarios es un requisito indispensable para poder operar online. En un primer registro, se realiza un proceso de verificación de identidad exhaustivo en el que el usuario presenta pruebas que legitiman la operación que va a realizar y asocian el proceso a su identidad. Durante este registro inicial, se procede a generar las credenciales con las que el usuario podrá posteriormente acceder a su área de cliente.

En las distintas plataformas habilitadas para los clientes y usuarios se permite realizar operaciones de distinto tipo: desde la propia utilización de productos y servicios digitales hasta la modificación de las condiciones de la contratación, la cancelación de lo ya contratado, la modificación de datos esenciales o el alta en nuevos sistemas.

Este tipo de operaciones entrañan diferentes niveles de complejidad y riesgo. Definir políticas de autenticación basadas en el riesgo de la operación es ideal para garantizar tanto la seguridad como la agilidad y la experiencia. Las plataformas de autenticación de múltiples factores más modernas permiten a las compañías implementar políticas de acceso dinámicas que solicitan diferentes tipos de factores de autenticación en función de la operación a realizar.

Estos sistemas también son conocidos como autenticación multifactor adaptativa. Como veníamos diciendo, se tiene en cuenta el tipo de operación que el usuario tiene intención de llevar a cabo aunque también hay modelos en los que se utiliza la información contextual para decidir agregar pasos hasta lograr el acceso.

Por ejemplo, si un usuario intenta iniciar sesión desde una ubicación muy lejana a la que está acostumbrado a hacerlo o desde un dispositivo diferente, se solicitará entonces un factor extra o se decidirá solicitar un factor de autenticación de inherencia (si este no es solicitado de forma habitual en el proceso sencillo). Otros datos como el sistema operativo, la dirección IP, la fecha y hora o el hecho de intentar acceder de forma consecutiva errando en la facilitación de PIN o contraseña también sirven como indicadores para solicitar factores e información más compleja.

Factores de autenticación en AFM

En la MFA siempre se utilizarán como mínimo dos factores habilitados para conceder el acceso a una solicitud de inicio de sesión. Hay diferentes tipos de factores que basan su naturaleza en las características básicas de posesión, conocimiento o inherencia. A continuación exponemos los diferentes tipos de factores de autenticación para tener en cuenta a la hora de establecer estrategias multifactoriales:

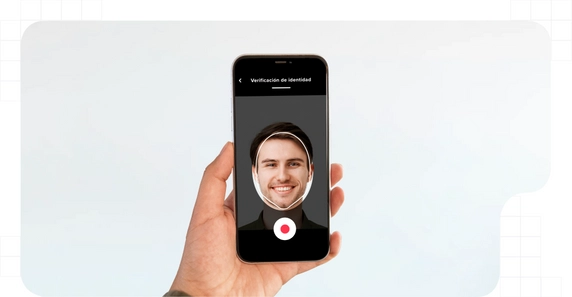

- Biometría: la preferida y más pujante es la cara. La verificación por biometría facial y rostro está ganando peso en la actualidad frente a la huella dactilar que, aunque está muy extendida, está dejando de ser utilizada por los usuarios en detrimento de la cara o la voz. En muchos casos, y para dar un extra de seguridad, la biometría facial es activa (es decir, solicita al usuario que realice una acción como sonreír o realizar un movimiento con la cabeza). Estos se conocen como factores de inherencia, el usuario es el propio factor de autenticación en sí mismo. Son los más seguros y preferidos.

- De un único uso: Las contraseñas y códigos OTP (One-Time-Password) son enviadas a dispositivos generalmente móviles a través de notificaciones push o SMS. También pueden enviarse a un correo electrónico mediante comunicación certificada. Son recibidos en dispositivos y cuentas a las que sólo puede acceder el usuario legítimo y tienen un periodo de validez limitado.

- De conocimiento: La Knowledge-based Authentication (KBA) basa sus factores en preguntar al usuario información que sólo él conoce. Están por un lado las preguntas de seguridad básicas sobre información que ya facilitó en el registro como la fecha de nacimiento, fecha en que abrió la cuenta por primera vez, últimos dígitos de una tarjeta de crédito o la indicación de los productos contratados. Además, en muchas ocasiones se solicita en el registro que se responda a preguntas personales como “cuál fue el su profesor de historia en el colegio” o “el nombre de su primera mascota”. El tradicional binomio usuario-contraseña y los PIN también se considera un factor KBA.

- De posesión: Son los menos utilizados por el riesgo de pérdida y porque los usuarios no siempre los tienen a mano. Destacan los tokens de seguridad, las tarjetas criptográficas o tarjetas de coordenadas, otros dispositivos hardware como aquellos con USB y algunos elementos con tecnología NFC.

La combinación de dos o más de estos factores da como resultado una estrategia de autenticación multifactorial segura. Por norma general se utilizan dos, aunque como ya hemos explicado anteriormente, pueden solicitarse más si se detectan comportamientos sospechosos o se va a proceder a realizar un trámite o gestión sensible.

Diferencias y similitudes con la autenticación en dos pasos 2FA

Si hay un término que aparece de forma habitual junto al de autenticación de múltiples factores MFA ese es el de 2FA. El doble factor de autenticación o autenticación en dos factores o pasos es la denominación utilizada para referirse a las estrategias MFA que utilizan tan solo dos factores. Es decir, la principal diferencia reside en el número de factores a utilizar.

Podemos decir sin problema que la autenticación en dos pasos es un tipo de autenticación de dos factores más sencilla. Mientras que en una política definida como MFA se recogen varios y no siempre son los mismos dos los que se solicitan, en los modelos 2FA únicamente se recogen y utilizan dos factores de autenticación concretos.

No hay una recomendación concreta o respuesta única a la pregunta de si es más apropiado utilizar una estrategia de múltiples factores completa o un modelo de autenticación en dos pasos sencillo. La decisión debe tomarse teniendo en cuenta la política de riesgos de la plataforma o empresa, aunque si se cuenta con un sistema con una buena experiencia de usuario añadir más capas de seguridad (MFA) no perjudicará a la agilidad y tampoco generará fricción en los procesos de acceso y login.

Los mejores mecanismos de autenticación multifactor

Las llaves de seguridad U2F - Universal Second Factor - y los factores de autenticación basados en las normas de la FIDO Alliance WebAuthn - FIDO2 - han supuesto una revolución. Sin embargo, el método preferido por los usuarios es el de la biometría. Si bien la huella sigue estando muy extendida, sobre todo en las aplicaciones móviles y webapps del sector bancario, la autenticación por rostro (biometría facial) sigue siendo la opción preferida, además de la más segura.

Es muy importante tener en cuenta que los códigos OTP deben caducar en un periodo de tiempo corto. La identificación temporal da más seguridad que las contraseñas estáticas. Las notificaciones son un buen método y los códigos QR han sido utilizados por ciertas plataformas pero siempre debe recurrirse a la inherencia en cualquier modelo 2FA o MFA.

Los consumidores de servicios financieros agradecen que las empresas de las que son clientes extremen la seguridad, pues el usuario medio está ya alerta sobre la gran cantidad de fraude producido. El phishing por SMS es una realidad que en los últimos años ha aumentado y muchos usuarios han caído, pero aquellos que han configurado la autenticación de múltiples factores no han tenido ningún problema tras ello.

La UIT (Unión Internacional de Telecomunicaciones) recomienda siempre la MFA para confirmar que la entidad reclamadora es quien dice ser. Esto aplica a procesos dentro de las organizaciones (empleados y accesos corporativos) y a los accesos comerciales (clientes). La AMF es una realidad que despegó allá por el año 2015 y que organismos como el Esquema Nacional de Seguridad de España obliga a implementar tanto a instituciones y organismos públicos como a empresas privadas.

Autenticación de múltiples factores basada en estándares KYC

Sin duda alguna, el mejor sistema de autenticación multifactorial posible es aquel que utiliza factores basados en un proceso Know Your Customer (KYC) exitoso y validado. Este estándar es reconocido por las regulaciones de más de 100 países y territorios en todo el mundo y de obligado cumplimiento por determinadas industrias.

La verificación de identidad que se realiza con controles AML y KYC puede utilizarse para generar las credenciales con las que posteriormente se accederá a las plataformas. Esto no sólo garantiza cumplir con los requisitos de los reguladores en la mayoría de mercados, sino que también aplica el mayor nivel de seguridad en lo que a identificación online y en remoto de usuarios se refiere.

Hacer esto permite agilizar transacciones reguladas sin necesidad de solicitar autenticaciones posteriores a los usuarios. Es decir, un usuario que se autentica para ingresar a su plataforma bancaria con dos factores de autenticación - uno de ellos basado en la biometría facial del KYC y otro una OTP, por ejemplo - no tendrá que introducir otro factor nuevamente si desea realizar una operación de alto nivel de riesgo posteriormente.

Ventajas y beneficios de la MFA

Las empresas que han integrado controles MFA en sus procesos de login y acceso han experimentado una mejora de la percepción por parte de los usuarios. La seguridad es uno de los principales motivos por los que los usuarios deciden utilizar el servicio que ofrece una empresa respecto a su competencia y las plataformas con sistemas de acceso seguro han experimentado un aumento de usuarios y de volumen de transacciones.

El fraude de identidad online es cada vez más preocupante y el número de atacantes aumenta considerablemente a medida que la oferta de servicios online y la posibilidad de operar en remoto aumenta.

La reducción del riesgo también se posiciona como uno de los principales resultados beneficiosos de la implementación de la autenticación multifactor. El gasto en la mitigación de los riesgos que han terminado siendo intentos de fraude consumados se ha desplomado, además de evitar problemas con los reguladores y el pago de indemnizaciones a los usuarios afectados. Por ejemplo, riesgos tan acuciantes y que tantas sanciones han acarreado en en las compañías del sector de las telecomunicaciones como el Sim Swapping han desaparecido por completo.

Por otro lado, la utilización de factores biométricos y las soluciones sin contraseña han animado a los usuarios. La experiencia ahora es mucho más ágil y rápida, además de solucionar el problema de olvido. Cuando la credencial eres tú mismo no necesitas recordarla o utilizar un aburrido gestor de contraseñas.

Autenticación de múltiples factores obligatoria por ley

En muchas industrias y sectores implementar sistemas de autenticación multifactor MFA es obligatorio. Hay normas nacionales e internacionales que exigen su uso en áreas como la banca, los seguros y el resto de negocios relacionados con el sector financiero. Para cualquier plataforma FinTech, InsurTech o WealthTech es imprescindible contar con pasarelas de acceso con controles MFA para poder desarrollar su actividad conforme a la normativa y con una seguridad que no complique su actividad.

La aprobación de la directiva europea PSD2 (Payment Services Directive 2) supuso un cambio radical en cuanto a la forma de realizar transacciones en las plataformas digitales de toda la economía de la Unión Europea. Y más allá de Europa, los estándares y requisitos recogidos en esta regulación han sido utilizados por muchos estados en todo el mundo para redactar sus leyes AML y las normativas sectoriales que marcan cómo deben funcionar las empresas, negocios e instituciones de estas industrias.

La introducción más relevante de PSD2 fue el estándar SCA (Strong Customer Authentication), que marca las reglas por las cuales se debe conceder acceso a los usuarios a sus plataformas, productos y servicios a través de internet. Este sistema indica que deben integrarse modelos de autenticación de múltiples factores tanto para el login como para la autorización de transacciones.