Índice

El mejor contenido en tu bandeja de entrada

La verificación de identidad se relaciona actualmente en muchas ocasiones con el acceso a dispositivos móviles. Si bien este caso de uso es importante y necesario, el proceso de verificación de identidad es crucial a la hora de realizar operaciones y actividades delicadas como el registro de usuarios o la apertura de una cuenta bancaria.

Este término ha cobrado mucha más importancia en el entorno online que en el presencial, ya que, además de que los índices de fraude de identidad son más altos en este ámbito, es más complejo certificar la veracidad de la información entregada por un sistema informatizado que por un humano en una operación remota.

Sin embargo, gracias a los nuevos y pioneros sistemas de verificación de identidad online, esto se torna al revés, pudiendo decir sin ningún reparo que, a día de hoy, un sistema de verificación de identidad digital de alta tecnología es capaz de realizar un proceso de identificación de una forma más confiable que un humano.

En qué consiste la verificación de identidad

Podemos definir la verificación de identidad como la serie de procesos y controles llevados a cabo para garantizar que un sujeto es quien dice ser. La verificación de identidad suele realizarse sobre personas físicas, pero también puede darse sobre sujetos jurídicos, en este segundo caso estaríamos hablando entonces de KYB (Know Your Business).

El concepto de identidad se basa en la comparación, y es que este término se define como la cualidad de ser idéntico y único, comparable con otro y distinguible de él. Es decir, encontrar una correspondencia exacta entre un elemento y otro, contando con una serie de rasgos únicos que se asocian a un sujeto de forma única, irremplazable e inalterable.

De esta forma, los métodos de verificación de identidad tratan de formas diferentes de asegurar que la persona que está desarrollando una acción o que quiere ser sujeto activo dentro de un procedimiento (dar su consentimiento, aceptar términos, contratar un producto o servicio, inscribirse en una plataforma…) es quien dice ser y que, por otra parte, en procesos realizados en remoto, es una persona real.

Tipos de sistema y métodos para verificar la identidad

Existen métodos muy diversos para verificar la identidad de un sujeto. La elección del método y de los factores de comprobación de identidad es crucial para establecer una estrategia de prevención del fraude y gestión del riesgo asociada a cada caso de uso.

En el ámbito presencial, el método habitual es el de la comprobación del documento de identidad por parte de un agente. Se mira el rostro de la persona y se comprueba que es el mismo que aparece en la imagen del documento de identidad expedido por un organismo oficial.Si bien este método es seguro, dista mucho de la seguridad aportada por los métodos digitales, que realizan controles mucho más exhaustivos y carentes de errores.

A continuación, listamos una serie de los métodos de verificación de identidad online más destacados:

- Verificación a través de credenciales: Las contraseñas, pins o nombres de usuarios son concebidos se generan de tal forma que sólo el usuario que las ha elegido sabe cuáles son. Esto sin embargo, tiene fallas si no se combina con otros factores y hay riesgo de que otra persona pueda robarlas o sean olvidadas.

- Verificación basada en conocimiento (KBA): Este factor se refiere a preguntas realizadas de tal forma que el usuario a identificar es el único que podría responder a ellas de forma correcta.

- Verificación por OTP (One Time Password): Este método transmite un código único válido sólo durante unos minutos a un dispositivo al que sólo el usuario a verificar puede acceder. Esto puede llevarse a cabo a través de uno o múltiples canales (SMS, email, llamada de teléfono, carta, notificación push…).

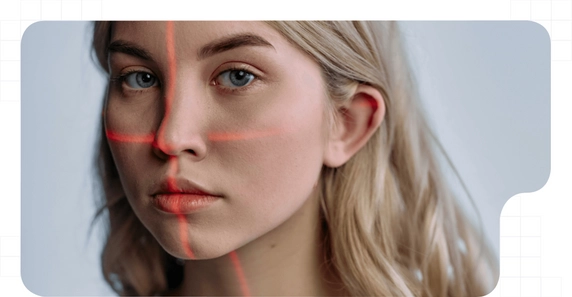

- Verificación biométrica: Utilización del rostro (patrón biométrico facial único) y su cruce con la imagen del rostro mostrado en el documento de identidad u otros factores biométricos como la voz, el iris o la huella dactilar.

- Verificación de detección de vida: Generalmente parte de la verificación biométrica, es especialmente importante en la verificación de identidad online y trata de realizar controles exhaustivos para comprobar que los factores biométricos corresponden a una persona que está presente en tiempo real en el proceso.

- Verificación de documentos: Comprueba los datos y la integridad de un documento de identidad con controles avanzados.

Verificación de múltiples factores:

En la verificación de identidad online, la seguridad depende del sistema utilizado y de los factores elegidos. Lo más adecuado es combinar, al menos, dos de los factores expuestos anteriormente. De esta forma, se evita cualquier intento de fraude de identidad y se aportará la mayor garantía posible de cara a una operación a realizar.

La combinación de varios de estos factores resulta en el conocido proceso KYC (Know Your Customer). Este término se utiliza en todas las industrias, pero especialmente en los sectores financiero, bancario, seguros, inversor y relacionados.

Verificando la identidad de usuarios en el KYC

La verificación de identidad tiene lugar en múltiples sectores, áreas de actividad y es necesaria para muchos casos de uso. Sin embargo, hay ciertas industrias que, por normativa sectorial y leyes tanto estatales como internacionales deben obligadamente establecer procedimientos de verificación de identidad bajo una serie de normas técnicas muy concretas.

En muchas ocasiones, se entremezclan los conceptos KYC y verificación de identidad, siendo para muchas personas lo mismo. Sin embargo, esto no es así. Mientras que la verificación de identidad es el proceso concreto de comprobación e identificación de una persona, el KYC no sólo incluye esta comprobación sino que además, añade otros pasos para terminar incorporando y registrando a un usuario dentro de una empresa o plataforma, convirtiéndolo en cliente.

El proceso KYC se compone de una serie de pasos por los que se certifica que una persona es quien dice ser y registra su identidad en una base de datos. La combinación de varios factores, concretamente de verificación biométrica facial y de validación de documentos de identidad, junto con la recogida de datos componen el proceso Know Your Customer, que forma parte del más amplio onboarding digital.

Verificación de documentos de identidad

La verificación de documentos de identidad es otra de las formas de verificar la identidad de un cliente y forma parte del proceso Know Your Customer.

En nuestras sociedades, la forma básica de identificación de personas está basada en los documentos de identidad expedidos por organismos oficiales. En este sentido, la verificación confirma que la persona portadora de un documento de identidad es la legítima propietaria del mismo.

Respecto a la identificación presencial, es sabido que uno de los grandes esfuerzos de aquellos que incurren en fraude de identidad tiene por objetivo la falsificación de los documentos. Y ya no sólo la falsificación, sino también la duplicación de ellos de forma ilegítima.

Este proceso desempeña un papel crucial dentro de los controles de verificación de identidad. Certificar la legitimidad de un permiso de conducción, documento de identificación nacional (DNI), pasaporte o tarjeta identificativa oficial es una tarea compleja y que debe realizarse de forma minuciosa.

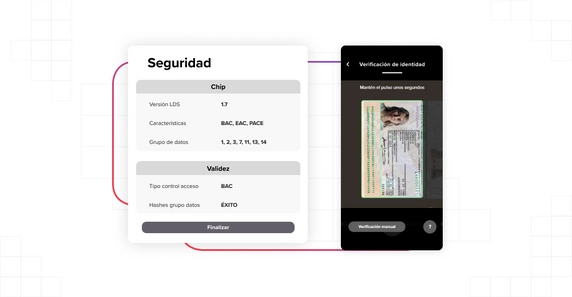

Dentro de los checks realizados, podemos destacar la captura, extracción, análisis y comparación tanto de los datos del documento como del documento en sí mismo: holograma, integridad, tipo de material, marcas de agua, elementos en la posición adecuada, fuentes y tipografías, espaciado, esquinas…

Ya avanzamos al comienzo de este artículo que los sistemas digitales cuentan con más recursos para realizar una verificación de identidad correcta y sin errores que los humanos. Los sistemas más avanzados y seguros, entrenados con millones de muestras y potenciados por soluciones innovadoras de inteligencia artificial y machine learning, tienen tasas de errores muy inferiores a las de los humanos, detectando minúsculas alteraciones y haciendo un análisis pormenorizado y en segundos para identificar un documento falsificado sin espacio para la duda.

Fases del proceso en la verificación de identidad online

Si bien existen distintas formas de realizar un proceso de verificación de identidad online, no todas cumplen con los estándares técnicos y regulatorios más exigentes. Podemos hablar de verificación por imagen selfie, verificación por vídeo conferencia o verificación de identidad por vídeo en streaming.

Dentro de estas, la forma más ágil, cómoda, más segura, adaptada y respaldada por las normas y regulaciones para contar con las mayores garantías legales es la vídeo identificación en streaming. Este método, que combina varios factores, discurre, en las mejores soluciones, de la siguiente manera:

- El usuario introduce sus datos y registra y verifica sus canales de comunicación.

- Muestra un documento de identidad oficial por ambas caras.

- El sistema de verificación de identidad lee, extrae, almacena y verifica los datos del documento mediante OCR y realiza comprobaciones de veracidad, integridad y validez.

- El usuario muestra su rostro en cámara y realiza un gesto (movimiento concreto con la cabeza, sonrisa, hablar…)

- El sistema verifica la identidad del usuario extrayendo y almacenando un patrón biométrico facial único y lo cruza con el contenido en el documento de identidad.

- El usuario queda registrado en el sistema y el proceso de verificación de identidad online queda resuelto.

Datos en los sistemas de verificación de identidad

La gestión de los estos datos, cómo se almacenan y cómo se utilizan posteriormente debe realizarse de una forma minuciosa y atendiendo a unas normas muy concretas. Aquí, entran en juego la criptografía y las tecnologías blockchain end to end para que los datos sean recogidos y tratados conforme a las normativas que regulan la verificación de identidad.

Marco regulatorio de la verificación de identidad

La verificación de identidad debe aplicarse en todas las industrias para aportar respaldo y garantías en cualquier relación usuario-empresa. Sin embargo, hay ciertas normas que regulan su uso y que obligan a determinadas compañías e instituciones a implementarlas de determinadas formas según el nivel de riesgo de las distintas operaciones y casos de uso derivados de su actividad.

Las normas más destacadas en relación a la verificación de identidad son:

- AML: Las normas de prevención del blanqueo de capitales son cruciales para determinadas industrias y en ellas se han especificado los métodos de verificación de identidad y cómo deben llevarse a cabo de tal forma que estos sean capaces de prevenir el lavado de dinero y la financiación del terrorismo.

- eIDAS: Es el marco base sobre el que se definen las normas europeas, y que se toma como referencia más allá de Europa, para la identidad digital y el ejercicio de la firma electrónica.

- Protección de datos: Las normas de protección de datos y privacidad aúnan los controles y procedimientos a tener en cuenta para tratar, gestionar y almacenar los datos personales y privados tanto de personas como de empresas. Aquí, destaca la norma europea RGPD.

- SCA: Como parte de leyes como la PSD2, la SCA (Strong Customer Authentication) recoge las pautas para autenticar correctamente a los usuarios de una forma segura. Este marco resume las estrategias 2FA o MFA (de uso de múltiples factores) y respalda su uso.

Por dar un ejemplo, sólo en el Reino Unido, durante el año 2017, la organización nacional de prevención del fraude cifró en más de 175.000 los casos de intentos de fraude de identidad. Esta es sólo una pequeña apreciación para entender por qué los sistemas de verificación de identidad son imprescindibles para que cualquier empresa pueda operar con tranquilidad y garantías.